DMARC

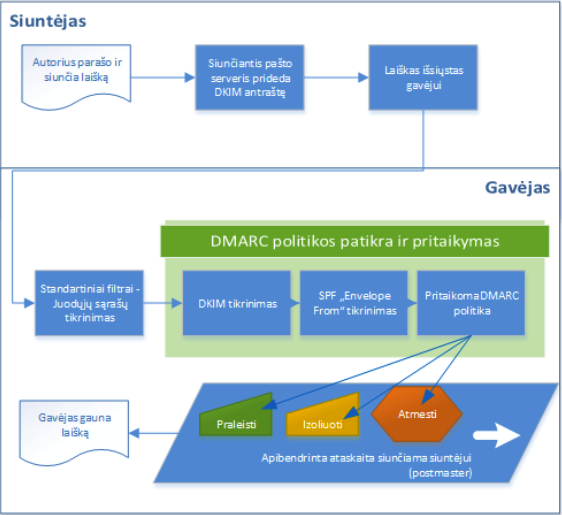

DMARC (angl. Message authentication, reporting and Conformance) yra dar vienas el. pašto autentifikavimo mechanizmas skirtas kovoti su neteisėtai siunčiamais laiškais, ypač klastojant siuntėjo adresą ir taip apgaunant gavėją. DMARC buvo aprašytas 2011 metais, išplečiant jau egzistuojančius SPF ir DKIM. DMARC – sujungia SPF ir DKIM, įveda politiką, kurios atžvilgiu gaunantieji serveriai turėtų priimti sprendimus, taip pat sukuria galimybę gauti ataskaitas iš trečiųjų šalių apie tam tikros vardų srities vardu laiškus siunčiančius serverius. Pagrindinės problemos dėl kurių DMARC buvo aprašytas – daugybė siuntėjų turinčių sudėtingas el. pašto siuntimo sistemas, dažnai už juos laiškus siunčia ir trečiosios šalys todėl užtikrinti, kad kiekviena žinutė yra autentifikuota SPF ir DKIM, tampa sudėtinga. Jeigu vardų srities savininkas siunčia ir pasirašytas, atitinkančias SPF nurodymus žinutes, ir žinutes, kurios nėra pasirašytos – pasidaro labai sunku atskirti, kurios nepasirašytos žinutės ateina iš tikrojo siuntėjo, o kurios yra suklastotos ir būna atmetamos patikros metu. Siuntėjams yra sunku sužinoti arba „sugaudyti“ kurie laiškai, siunčiami jų arba trečiųjų šalių sistemų ir netenkina tiek SPF tiek DKIM patikrinimų, paprastas pavyzdys: iš ktu.lt el.pašto sistemos laiškai tiek pasirašyti, tiek atitinka SPF tikrinimą, o trečiosios šalies siunčiami, tarkime „DreamSpark“ – netenkina nei SPF, nei pasirašyti DKIM. Apie tokį atvejį ktu.lt el. pašto sistemos administratorius gali net nežinoti, o laiškai iš „DreamSpark“ gali būti labai svarbūs, tačiau yra atmetami. Netgi jeigu siuntėjas sugeba surinkti visas sistemas arba unifikuoti pašto siuntimą ir siųsti visus laiškus iš vienos vietos, kad visos žinutės tenkintų abiejų mechanizmų tikrinimus, gaunančioji pusė apie tai nežino ir gali paprasčiausiai bijoti atmetinėti neautentiškų žinučių, galvodama, kad gali atmesti reikalingą komunikaciją. Būdas, spręsti aukščiau išvardintas problemas, yra siuntėjui keistis informacija su gavėju. Gavėjai pateikia informaciją apie jiems „matomą“ siuntėjų laiškų autentiškumą, o siuntėjai „pasako“ gavėjams ką daryti kai gauta žinutė netenkina mechanizmų patikros kriterijų. Pirmieji pabandę šį metodą 2007 metais buvo „PayPal“ ir „Yahoo“, vėliau ir „Google“. Rezultatai buvo stebinantys, apgaulingų laiškų nuo „Paypal“ „Google“ ir „Yahoo“ pašto sistemų vartotojai beveik nebegaudavo. DMARC yra suprojektuotas, kad būti įdiegtas į jau veikiančias gaunamo pašto sistemas be didelių pakeitimų. Jis veikia taip, kad padeda pašto gavėjams nustatyti ar žinutė tenkina patikros algoritmus, o jei ne, DMARC naudojamas nurodyti ką daryti su žinute. Paveiksle pateikiamas žinutės tikrinimo pavyzdys. Pagrindiniai tikslai:

- Sumažinti klaidingai teigiamus filtravimo sprendimus

- Teikti autentiškumo ataskaitas

- Pritaikyti siuntėjo politiką gaunant laiškus

- Sumažinti žvejojimo (angl. phishing) siuntėjo klastojimo atakų efektyvumą

- Veikti globalaus interneto lygiu

- Minimizuoti sudėtingumą

DMARC politiką siuntėjas viešina tokiu pačiu būdu kaip ir SPF arba DKIM, manant, kad DNS įrašus zonai modifikuoti gali tik zonos šeimininkas, ir tokiu būtu apsaugant šios politikos vientisumą. DNS TXT tipo įrašas susideda iš kabliataškiu atskirtų parametrų ir reikšmių porų pvz.:

v=DMARC1;p=reject;pct=100;rua=mailto:[email protected]

Gavėjas, savo elektroninio pašto filtravimo sistemoje, įsidiegęs DMARC tikrinimo įrankius, kaip papildomą funkcionalumą SPF ir DKIM tikrinimui, priėmus laišką įvykdo atitinkamus patikrinimus ir papildomai daro DNS užklausas bandant gauti DMARC politiką. Gavus teigiamą atsakymą, kad DMARC politika egzistuoja – vykdo siuntėjo sistemos administratorių aprašytus politikos veiksmus: atmeta arba priima laiškus, kurie nebuvo tinkamai autentifikuoti SPF arba DKIM. Pašto sistemų administratoriai diegiantys DMARC politiką, gali nurodyti kokią procentinę dalį laiškų, netenkinančių algoritmo patikros, atmesti. Tokiu būdu išvengiant galimų paslaugos sutrikimų jei pvz.: nežinoma apie trečiąja šalį siunčiančią laiškus organizacijos vardu. Bet kuriuo atveju, politikoje nurodytu el. pašto adresu bus siunčiama ataskaita apie atmestas žinutes, pagal tai administratoriai galės nustatyti „klaidingai teisingus“ atvejus. Priklausomai nuo DMARC politiką įsidiegusių siuntėjų skaičiaus ir laiškus siunčiančių serverių kiekio, gavėjo sistemoms gali tekti perteklinias krūvis kaupti duomenis apie kiekvienos DMARC politiką įsidiegusios organizacijos legalius ir nelegalius SMTP serverius, periodiškai generuoti, archyvuoti bei išsiųsti ataskaitas. Gaunamos ataskaitos yra XML aprašytos XML kalba, kuri nėra patogi sistemų administratoriui perskaityti, todėl šis procesas turi būti automatizuotas ir pranešti sistemą prižiūrinčiam personalui suprantamu formatu. Dėl šių priežasčių tik didžiausi el. pašto paslaugų tiekėjai aktyviai naudoja ir pilnai įdiegia šios papildomos el. pašto autentifikavimo priemonės saugumo komponentus.

DMARC politiką galima naudoti ir „egoistiškai“, DNS įraše nurodžius politiką, bet pačiam neįgyvendinus protokolo plačiąja prasme, tokiu atveju, yra gaunamos apibendrintos ataskaitos apie vardų sritį ir situaciją apie siuntėjus, siunčiančius nurodytos srities vardu. Protokolo pertekliškumas yra mažas, o perėjimas prie griežtos politikos gali būti atliekamas etapais, nes protokolas leidžia nurodyti žinučių, kurioms bus taikoma politika kiekį. Pradžioje rekomenduojama naudoti „none“ politiką, 100 proc. žinučių, tokiu būdu siunčiant instrukciją gavėjams pradėti rinkti duomenis ir siųsti ataskaitas. Gaunama informacija leidžia daryti išvadas ir planuoti.

DMARC DNS įrašo parametrai ir jų reikšmės[keisti]

| Parametras | Reikšmė | Komentaras |

|---|---|---|

| v | Protokolo versija | Kolkas - 1 |

| pct | Žinučių procentas | Kokiai žinučių daliai bus taikoma politika |

| ruf | Ataskaitų apie atmestas žinutes siuntimo adresas | El. pašto adresas, kur siųsti ataskaitą apie IP adresus serverių, kurie siuntė žinutes, nepraėjusias autentiškumo testų.

Pvz.: [email protected] |

| rua | Apibendrintų ataskaitų siuntimo adresas | El. pašto adresas, kur siųsti apibendrintas ataskaitas kas ir kiek žinučių siuntė iš viso ir kiek ir kieno siųstos žinutes perėjo/neperėjo patikrinimus.

Pvz.: [email protected] |

| p | Vardų srities politika | Galimos reikšmės: „none“ – nepaisyti, „quarantine“ – izoliuoti, „reject“ - atmesti |

| sp | Aukštesnio lygio vardų sričių politika | Galimos reikšmės: „none“ – nepaisyti, „quarantine“ – izoliuoti, „reject“ - atmesti |

| adkim | DKIM paisymo lygis | „r“ – nebūtinas „s“ - griežtas |

| aspf | SPF paisymo lygis | „r“ – nebūtinas „s“ – griežtas |

| ri | Ataskaitų siuntimo intervalas | Nurodoma kaip dažnai siųsti apibendrintą ataskaitą (laikas, sekundėmis) |

| fo | Ataskaitos apie nepavykusias autentifikacijas | 0 – generuoti ataskaitą apie nepavykusias autentifikacijas jei visi autentifikacijos mechanizmai nepavyko

1 - generuoti ataskaitą apie nepavykusias autentifikacijas jei visi bent vienas iš mechanizmų nepavyko d – tik DKIM s – tik SPF |

| rf | Individualių žinučių ataskaitos formatas, jei nepavyko | neprivalomas |